قام باحث أمني بعمل Jailbreaks لجهاز AirTag وتعديل عنوان URL الخاص بـ NFC

تم الإعلان عن AirTag في حدث Spring Loaded الذي طال انتظاره من Apple.

على الرغم من مرور أيام قليلة على الإطلاق، قام باحث أمني باختراق الملحق وتعديل عناصر عنوان URL الخاص بـ NFC لوضع Lost Mode.

هاكر قام بكسر نظام AirTag لتعديل عناصر عنوان URL الخاص بـ NFC – ما هي الاحتمالات؟

لقد قمنا مؤخرًا بتغطية أن تطبيق Find My على iPhone يضم وضع Developer لـ AirTag، مما يكشف عن الكثير من التفاصيل حول ما يحدث تحت الغطاء.

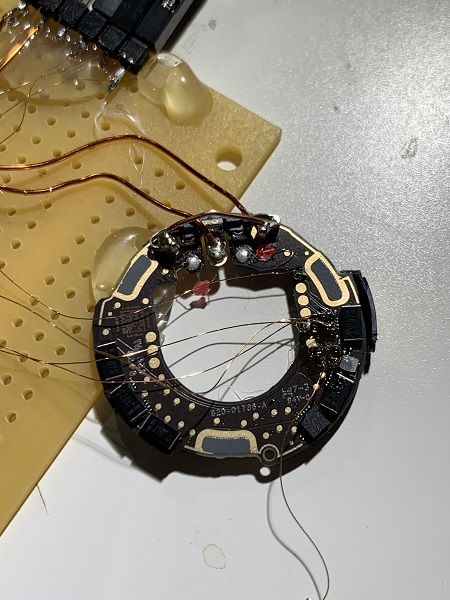

الآن قام الباحث الأمني الألماني Stack Smashing بالتغريد اليوم أنه كان قادرًا على اختراق أو كسر حماية AirTag (عبر The 8-bit )، اخترق تحكم AirTag وقام بتعديل عناصر برنامج الملحق.

المتحكم الدقيق عبارة عن دائرة متكاملة (IC) تستخدم للتحكم في الأجهزة عادةً عبر وحدة المعالجة الدقيقة والذاكرة والأجهزة الطرفية الأخرى. وفقًا لـ AllAboutCircuits، “تم تحسين هذه الأجهزة للتطبيقات المضمنة التي تتطلب كلاً من وظائف المعالجة والتفاعل السريع الاستجابة مع المكونات الرقمية أو التناظرية أو الكهروميكانيكية.”

مع تنفيذ جيلبريك AirTag، يمكننا أن نفترض أنه يمكن استخدامه لأغراض أخرى.

على سبيل المثال، يفتح الفيديو الذي تمت مشاركته أدناه عنوان URL غير ذي صلة على iPhone بدلاً من نقل الملحق مباشرةً إلى موقع Find My على الويب.

اعتبارًا من الآن، فإن التفاصيل المتعلقة بفائدته نادرة وسننتظر حتى يقوم المطور بالتلاعب بالبرنامج.

يمكنك التحقق من التغريدة أدناه التي تحمل اختراق AirTag، بمقارنة إصدار عادي وإصدار معدل من AirTag.

Yesss!!! After hours of trying (and bricking 2 AirTags) I managed to break into the microcontroller of the AirTag! 🥳🥳🥳

/cc @colinoflynn @LennertWo pic.twitter.com/zGALc2S2Ph

— stacksmashing (@ghidraninja) May 8, 2021

بالإضافة إلى ذلك، يبقى أن نرى ما إذا كانت Apple ستتمكن من إصلاح ذلك باستخدام تحديث البرنامج.

نظرًا لأن اختراق AirTag أو كسر الحماية يقود المستخدم إلى موقع ويب عشوائي، فيمكن أن يكون بمثابة أداة للتصيد الاحتيالي.

من الآن فصاعدًا، نتوقع من الشركة ملاحظة ذلك وإصلاح الثغرة التي تقود الباحث الأمني إلى الاختراق.

ما هي أفكارك حول السيناريو؟ هل تعتقد أن Apple ستصلحها بتحديث؟ شاركنا برؤيتك في التعليقات.